Multifaktor Authentifizierung (MFA)

Um die IT-Sicherheit an der Universität weiter auszubauen, wird die Multi-Faktor-Authentifizierung (MFA) für die Anmeldung an zentralen IT-Diensten eingeführt. Dieses Verfahren bietet einen zusätzlichen Schutz vor unbefugtem Zugriff und Datenmissbrauch, indem es neben dem Passwort mindestens eine zweite Sicherheitskomponente erfordert.

Für Beschäftigte

Ziel dieser Anleitung:

Einrichten der Multi-FaktorAuthentifizierung mit 2 Faktoren: YubiKey und Microsoft Authenticator Smartphone App

Voraussetzungen:

Sie besitzen einen YubiKey und ein Smartphone. Idealerweise sind Sie im Büro an einem Windows Dienstrechner mit ZIM-Installation.

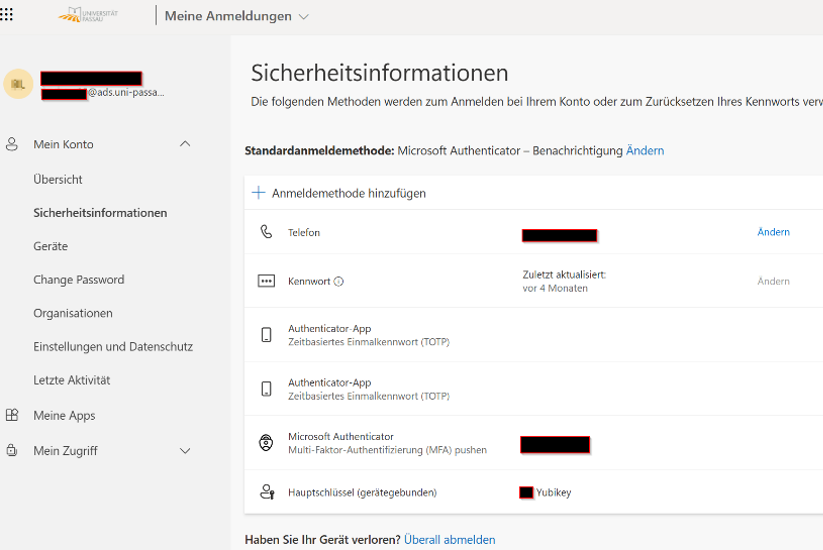

- Gehen Sie auf die Microsoft Website: https://aka.ms/mysecurityinfo

zur Verwaltung der Faktoren. - Loggen Sie sich mit Ihrer ZIMKennung im folgenden Muster ein ZIM-Kennung@ads.uni-passau.de und verwenden Sie Ihr reguläres Passwort. Menüpunkt links „Sicherheitsinformationen“ ist voreingestellt.

2. Aktivieren Faktor „Microsoft Authenticator“

- Nach Ausführen von Schritt 1 und erfolgtem Login klicken Sie auf “Anmeldemethode hinzufügen“.

- Wählen Sie Microsoft Authenticator aus.

- Scannen Sie den QR-Code am Monitor mit der App Microsoft Authenticator, die Sie aus dem jeweiligen App Store Ihres Smartphones installiert haben.

3. AktivierenFaktor Yubi Key:

- Ihr YubiKey steckt richtig im Rechner, Logo auf Key leuchtet auf.

- Nach Schritt 1 wieder „Anmeldemethode hinzufügen“ wählen.

- Wählen Sie Sicherheitsschlüssel aus, Typ USB-Gerät.

- Vergeben Sie einen PIN für Ihren YubiKey – dringend merken! Das Einrichten des YubiKey ist dann abgeschlossen. Hinweise: Spätestens ab dem nächsten Arbeitstag greift MFA. Jeder Beschäftigte sollte mind. 2 Faktoren eingerichtet haben.

Für Studierende

- Seit Februar 2026: Multifaktor-Authentifzierung Pflicht für Studierende

- Es stehen Ihnen als Authentifizierungsmethoden zur Verfügung:

- Authenticator-App: z. B. eines beliebigen Drittanbieters.

- SMS-TAN-Verfahren.

- Nach der Einrichtung ist MFA bereits ab dem nächsten Arbeitstag aktiv und muss verwendet werden.

Quick Start für Erstsemester-Studierende oder Studierende, die Multifaktor-Authentifizierung (MFA) noch nicht eingerichtet haben:

- Sie werden beim ersten Login z.B. ins Campusportal

aufgefordert eine MFA Methode einzurichten. Achtung: Login mit

Ihrer neuen ZIM-Kennung (muster06@ads.uni-passau.de). - Nach Eingabe von Benutzername und Passwort erscheint die Meldung: „Lassen Sie uns Ihr Konto schützen.“

- Sie können aus folgenden Methoden wählen:

- Mobilfunknummer hinterlegen

- Anmeldung über SMS-TAN oder Telefonanruf

- Microsoft Authenticator App

Authentifizierung über die offizielle Microsoft-App - Authenticator-App eines Drittanbieters

z. B. Google Authenticator, FreeOTP oder andere kompatible Apps

- Klicken Sie auf "Weiter": Es wird standardmäßig die Einrichtung des Microsoft Authenticator vorgeschlagen. Diese kann direkt über „Weiter“ gestartet werden. Folgen Sie anschließend den Anweisungen auf dem Bildschirm.

- Verwalten der eingerichteten MFA-Methoden:

- Öffnen Sie https://aka.ms/mysecurityinfo

- Hier können Sie die Methoden löschen oder neue hinzufügen

- Bei Verlust ihrer eingerichteten MFA Methoden können sie über den "MFA Recovery/Verlust" Ihre MFA Methode wieder einrichten

Welche Sicherheitsfaktoren können verwendet werden?

Alle Beschäftigte müssen einen Sicherheitsschlüssel registriert haben.

Um den Sicherheitsschlüssel zu registrieren, müssen Sie bereits eine der unten ausführlicher beschriebenen Authentifizierungsmethoden für MFA eingerichtet haben (Authentifikator App, TOTP oder Hello for Business). Wenn Sie bereits z. B. eine Authentifizierungs App installiert haben (z. B. Google Authentifikator etc.), können Sie auch diese verwenden und mit Ihrem Microsoft Uni-Konto verknüpfen. Dies hat keinen Einfluss auf die bereits verknüpften Konten in Ihrer bestehenden Authenticator-App.

Richten Sie neben dem Sicherheitsschlüssel mindestens eine Authentifizierungs-App auf einem Smartphone ein. Es ist zudem empfehlenswert, auf zwei unterschiedlichen Geräten jeweils eine Authentifizierungs-App einzurichten und zu verknüpfen. So stellen Sie sicher, dass Sie auch im Falle eines Geräteverlusts jederzeit Zugriff auf Ihr Konto behalten.